La rete (nel senso della rete "globale", internet) è un mezzo molto

potente per rendere più veloci moltissime forme di commercio o in

genere di transazioni economiche.

Oggi via internet viaggia il 95% di ciò che un tempo viaggiava in

formato cartaceo.

On line è possibile fare transazioni (cioè passaggi di denaro) in

modo sicuro.

QUASI SEMPRE.

Come sempre accade, oltre al "buono" (cioè, ad esempio, la comodità

di pagare tasse e servizi da casa, o di comperare on line,

scegliendo in una infinità di offerte e spesso ottenendo cose che

non si troverebbero nella nostra città) c'è il rovescio della

medaglia.

Via internet è possibile raggiungere in modo anche "automatico"

migliaia di possibili vittime (se non milioni), e il poterlo fare da

una postazione remota, magari all'estero, garantisce quasi

l'impunità.

I sistemi bancari e/o in genere di pagamento on line, però, sono

generalmente sicuri.

Per poterci frodare occorre (per lo più) la nostra "collaborazione".

Vediamo, di fare un minimo di chiarezza.

|

Cito testualmente dal sito della Polizia Postale

https://www.commissariatodips.it

Questa volta il tentativo di carpire

illecitamente informazioni personali e dati di carte di

credito o di accesso a servizi online, arriva da un’email

APPARENTEMENTE inviata da un Istituto

bancario. L’email truffaldina, nella quale si fa

FALSAMENTE riferimento a una presunta

collaborazione con la Polizia Postale, invita gli ignari

utenti a cliccare su un link al fine di aderire a un nuovo

sistema ideato per migliorare la protezione e la sicurezza

delle transazioni e dei conti.

Fate attenzione!! Le Banche non vi richiederanno mai di

fornire o confermare i vostri dati di accesso o bancari via

email.

Le credenziali per l’accesso (Numero Cliente, PIN o OTP)

potrebbero essere richieste soltanto nel caso in cui sia tu

a contattare la Banca.

Inoltre le mail truffaldine, apparentemente sono molto

simili a quelle della Banca, sia nel contenuto che nella

grafica, ma ci sono dei piccoli accorgimenti ai quali vi

suggeriamo di porre particolare attenzione, ad esempio:

- Attenzione al mittente, non fidarsi mai anche se

apparentemente sembra l’email dell’istituto di credito .

- Attenzione agli errori, spesso le mail false

contengono errori di punteggiatura .

- Attenzione a leggere la sede sociale, verificate

sul sito ufficiale la sede sociale reale, digitandolo sulla

barra delle url del p.c..

- Attenzione al tono di urgenza e minaccia, non

farti spaventare dall’urgenza comunicata nell’email.

- Attenzione a non cliccare alcun link: nei

messaggi fraudolenti vengono allegati dei link che ti

portano a pagine o applicazioni esterne in cui vengono

richiesti i tuoi dati sensibili e le tue credenziali di

accesso.

|

Nel post della Polizia Postale si evidenzia come una

richiesta truffaldina può farci "sollevare gli scudi" e

permettere quindi al malintenzionato di accedere al nostro

account bancario.

Però, come ho detto prima, la cosa non è automatica, occorre

da parte nostra il "cadere nel tranello" e comunicare

ESPLICITAMENTE quei dati che dovrebbero essere tenuti

gelosamente segreti.

PRIMA REGOLA:

Quando riceviamo una mail o un post o un messaggio di

qualche genere che ci richiede di pagare qualcosa o di fare

una qualsiasi azione, facciamo le seguenti verifiche:A

) Il messaggio arriva da qualcuno con cui abbiamo

effettivamente dei rapporti? Spesso succede che il messaggio

"sembri" arrivare proprio da una persona con cui abbiamo

rapporti di qualche tipo. Questo avviene perché in qualche

modo le nostre comunicazioni sono state intercettate e il

truffatore può quindi farsi passare per un nostro amico.

La soluzione è abbastanza semplice: alziamo il telefono e

parliamo con la persona o la ditta che ci avrebbe mandato la

richiesta.

B ) Per capire da chi effettivamente arriva il

messaggio (se non siamo in grado di comunicare direttamente)

andiamo a vedere l'URL associato al mittente.

Mi spiego meglio.

Vi arriva un messaggio da parte della "AGENZIA DELLE

ENTRATE" che vi chiede una qualsiasi cosa. Prima di fare

quanto richiesto, come minimo, andiamo a vedere chi è il

mittente (cioè l'indirizzo di posta ... una roba tipo

pippo.pluto.paperino@paperopoli.it .

La prima parte (la parte a sinistra di @) può anche

assomigliare al nome del mittente millantato (ad

esempio ufficio.notifiche...@ ... ) ma la seconda parte

chiarisce di solito la provenienza truffaldina (roba tipo @provolaefichi.de

dove proprio la parte dopo il punto sta a qualificare la

provenienza reale del messaggio).

Per chiarezza il ".de", che sarebbe l'ESTENSIONE

DEL DOMINIO sta per

deutschland e indica che alla fine della

favola il sito da cui proviene quella mail è registrato in

Germania. Se è un messaggio che dovrebbe arrivare da un ente

governativo o assimilabile direi che è molto probabile che

sia una truffa. |

C ) Quello che abbiamo visto sopra è

abbastanza "palese" - qualcuno vi chiede di fornire

delle credenziali, voi le fornite e lui può fare

tutto quello che con le stesse credenziali potete

fare voi, non escluso il cambiarle e rendervi quindi

quantomeno più difficile anche il solo reagire (ad

esempio bloccando il conto, cosa che porta comunque

fastidi non da poco, visto che probabilmente lo

usate per pagare ad esempio le utenze domestiche o

il mutuo).

Può però anche venirvi proposto ad esempio

semplicemente di "leggere" un allegato.

Prima di fare qualsiasi azione fate delle verifiche.

|

|

|

Verifiche da fare prima di aprire un allegato

- Controllare che l'URL da cui arriva la

notifica sia reale e corrisponda al mittente

dichiarato. Per farlo basta andare su un

qualsiasi motore di ricerca (non vi spiego cosa

sono perché li usate in continuazione) dove

riportate l'indirizzo sospetto (la parte finale

o tutto quanto). Se è un indirizzo utilizzato

per truffe probabilmente troverete dei post di

altri che lo citano.

- Controllate (senza fare copia e incolla, ma

semplicemente copiando a mano - se fate copia e

incolla ci dovete "andare sopra" e già questo

può essere pericoloso) nello stesso modo il nome

dell'allegato.

- Utilizzate se potete un programma aggiornato

(client

di posta) per la gestione della posta

(Outlook di Microsoft, Thunderbird di Mozzilla

...) - questi programmi contengono già dei

filtri per riconoscere i messaggi sospetti.

- Non aprite MAI file con estensioni

"attive" tipo .exe, .bat, .com, .cmd

(indicano i file che contengono istruzioni per

il pc, NESSUNO manda programmi per

e-mail)

- Purtroppo l'attenzione di cui al punto

precedente non basta. Oggi molti file una volta

innocui hanno funzionalità avanzate e anche i

formati Excel, Word o lo stesso Pdf possono

contenere istruzioni pericolose.

|

D ) Tenete aggiornato

l'antivirus !!!!

E mantenetelo attivo.

Giocare con l'antivirus (disattivandolo ad

esempio per permettere ad un programma di

poter essere installato) può essere

necessario in alcuni casi, ma bisogna

assolutamente essere sicuri di quello che

state facendo. |

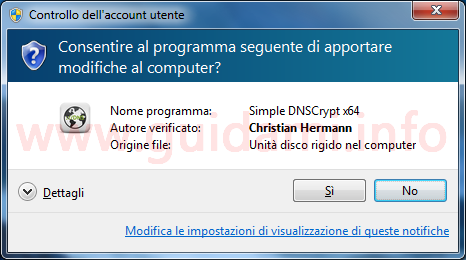

E ) Il vostro sistema operativo

ormai da anni prevede diversi filtri di

sicurezza prima di installare un programma

(ad esempio va a leggerne la provenienza e

vi avvisa che è in corso un'installazione e

vi chiede l'autorizzazione a proseguire).

Sembra banalmente stupido, ma è

fondamentale, prima di dare il proprio

assenso a qualcosa LEGGERE E COMPRENDERE

COSA VI E' RICHIESTO. |

|

|

|

|

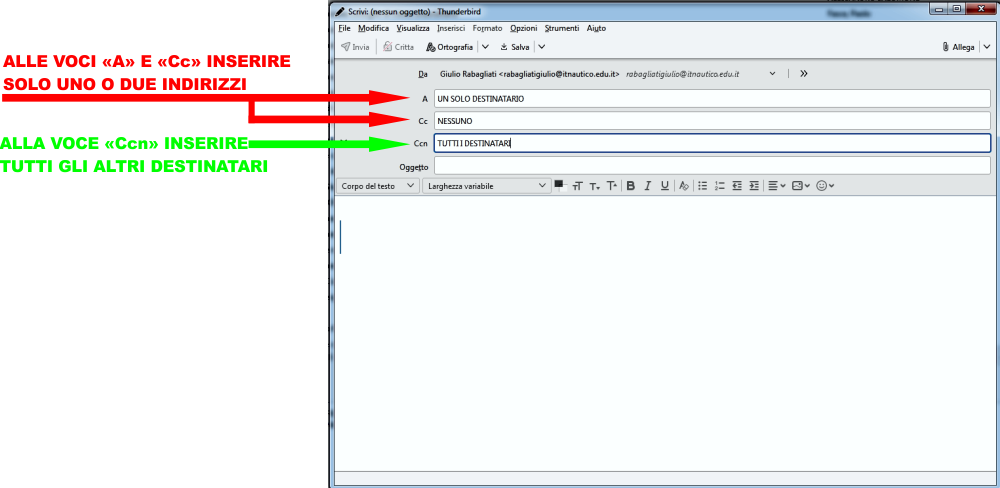

Attenzione nello spedire mail a più

persone contemporaneamente.

A volte ci capita di dover condividere un messaggio con

molte persone (ad esempio l'invito per un evento).

E' molto comodo spedire quindi la stessa mail a n

destinatari.

Se però utilizzate la funzione più ovvia, e cioè inserire

TUTTI gli indirizzi nei campi principali ("A" che sta

per "a chi sto spedendo" e "Cc" che sta per "E anche per

conoscenza") tutti gli indirizzi saranno leggibili da tutti

i destinatari, e basta che uno solo di loro non sia "sicuro"

(ad esempio abbia sul PC un malaware che sia in grado di

leggere la sua posta) perché tutti questi indirizzi possano

essere utilizzati da altri.

Se invece mettiamo l'ammucchiata selvaggia dei destinatari

alla voce "Ccn", dove la "n" sta per "nascosto", gli

indirizzi a cui inviamo la mail non saranno leggibili da

tutti i destinatari, e quindi non contribuiremo a renderli

possibili bersagli.

|

. . |

|

LE CARTE

PREPAGATE |

|

Oggi è molto diffuso l'E-Commerce, cioè la possibilità

di acquistare su internet servizi o merci.

La stessa Amministrazione Pubblica in pratica OBBLIGA (Pago

PA) a pagare tramite una transazione on line .

Per poterlo fare è necessario fornire, al momento del

pagamento, i dati della nostra carta di credito o di debito.

Spesso non ci viene chiesto niente altro.

E' quindi abbastanza ovvio che CHIUNQUE, con i semplici dati

della nostra carta può eseguire a nostro nome una qualsiasi

operazione.

Vi sono dei filtri di sicurezza (ad esempio la richiesta di

una conferma mediante un codice monouso (OTP One Time

Password) generato da un dispositivo apposito o

(recentemente) tramite una app sul telefonino.

Tali filtri però non sono applicati dalla nostra banca o dal

gestore della carta, ma dal programma di pagamento.

Ad esempio Amazon, una volta fatto il primo acquisto,

memorizza i dati della vostra carta e senza tante conferme

basta un click per farne mille altri.

Questo è comodo, perché vi evita tutte le volte di inserire

il numero della carta, il numero di controllo, i vostri dati

etc etc.

D'altra parte chiunque con gli stessi dati può fare acquisti

al posto vostro.

Il suggerimento è di NON UTILIZZARE UNA CARTA DI CREDITO

ABBINATA AD UN CONTO BANCARIO, ma una carta "PREPAGATA".

Cioè una carta di credito con un suo conto limitato che deve

essere "ricaricata".

Il limite di queste carte di solito è la cifra massima

utilizzabile, ma in compenso, un eventuale malintenzionato

che riuscisse ad hackerarvela potrebbe al massimo derubarvi

di quanto al momento disponibile su quella carta. |

|

|

LA

SICUREZZA IN RETE |

|

Un altro "trucco" per se non impedire almeno rendere più

difficile l'accesso al nostro PC è quello di condividere le

risorse del proprio PC solo "in lettura".

Questo non impedisce di "legger" quello che avete sul PC, ma

ostacola chi sul vostro PC vuole scrivere (ad esempio

installando un software dannoso).

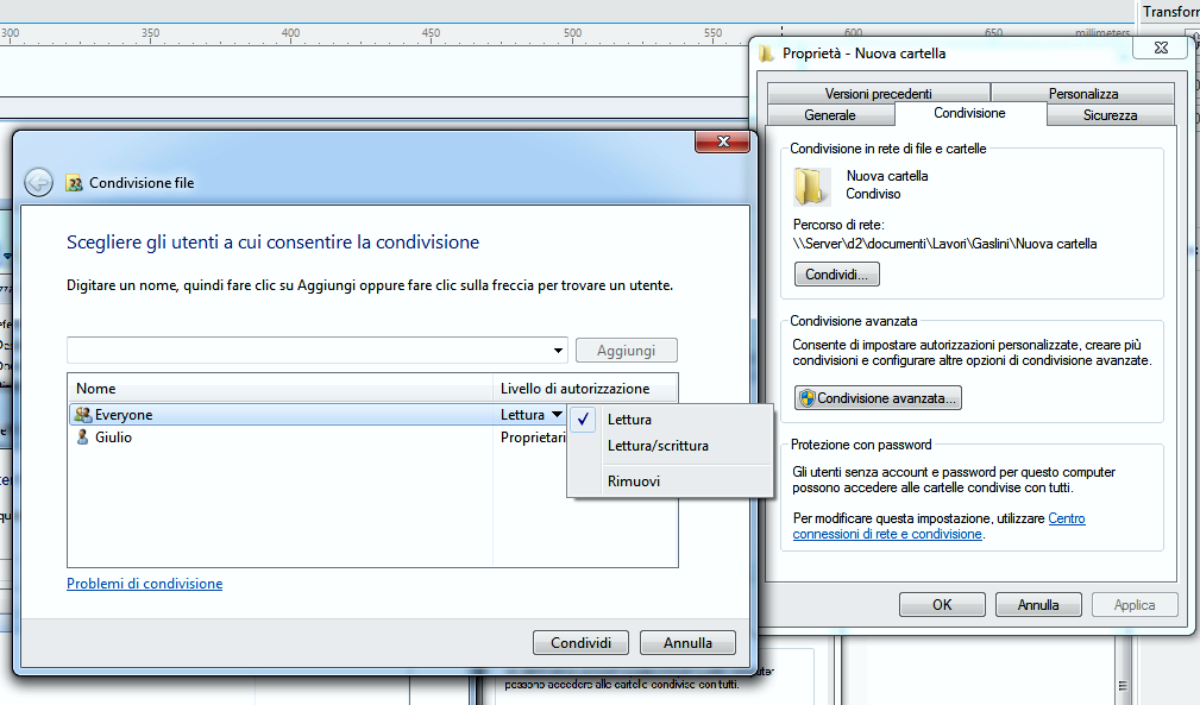

In genere quando condividiamo una cartella (si va sulla

cartella, ci si clicca col tasto destro e poi si va su

"proprietà", quindi "condivisione") è bene verificare che

l'accesso da remoto sia in sola lettura.

Se lavoriamo in equipe (squadra) in rete ciò può essere

molto scomodo, perché, ad esempio, se io ho un file di un

disegno AUTOCAD che un altro deve modificare, l'accesso in

sola lettura non gli consente di modificarlo direttamente.

Dovrà copiarlo sul suo PC, modificarlo e salvarlo e solo

allora io potrò a mia volta copiarlo dal suo pc e finalmente

sostituire il file originale.

Come sempre la sicurezza va a scapito della comodità.

Però i danni che possono essere fatti in rete se i PC sono

"aperti" sono immensi.

Tempo fa girava per mail un trojan che (occorreva attivare

volontariamente l'allegato) agiva su tutta la rete aziendale

criptando (cioè rendendo illeggibili) tutti i files.

L'unico modo per riottenere l'accesso ai propri dati era

"pagare un riscatto".

E spesso anche dopo aver pagato (specie se nel frattempo si

era provato a risolvere per altre vie) i dati non si

riusciva comunque a recuperarli.

Per lo stesso motivo resettare (cioè spegnere e riaccendere)

periodicamente il router (settato su "ottieni

automaticamente indirizzo IP da server DHCP") può essere

utile a rendere meno tracciabile la vostra rete. |

|

|

LA

SICUREZZA SUI SOCIAL |

Anche i "social" possono essere hackerati (che è un termine ibrido

semi inglese che sta per "corrotti da un hacker" e che vuol dire che

qualcuno è riuscito ad utilizzare il vostro profilo senza il vostro

consenso).

I danni possono essere notevoli (chi accede al vostro profilo può

fare praticamente qualsiasi cosa a vostro nome, e questo può

danneggiarvi sia sul profilo economico - se il profilo riguarda

un'attività commerciale - ma soprattutto sul profilo etico e

sociale).

Spesso chi hackera un profilo cambia le credenziali di accesso e per

la vittima non è nemmeno possibile più accedervi per poter

cancellare o scrivere qualcosa.

Non scrivo nulla di mio ma rimando (potenza della pagina html)

direttamente a form di altri che mi sembrano affidabili ed

esaustivi.

|

|

|